Popularne tematy

#

Bonk Eco continues to show strength amid $USELESS rally

#

Pump.fun to raise $1B token sale, traders speculating on airdrop

#

Boop.Fun leading the way with a new launchpad on Solana.

jacob Φ

Główny inżynier ds. rozwoju @phylaxsystems || @ethberlin // @protocol_berg // @dod_berlin // @cphethereum

Tutaj jest kilka naprawdę solidnych rad, których każdy powinien przestrzegać.

zak.eth15 sie, 00:12

WĄTEK BEZPIECZEŃSTWA: Twój plik .env SPRAWI, że zostaniesz okradziony (oto jak nie stać się następnym) 🧵 👇

Klucze prywatne w plikach .env doprowadzą cię do ruiny. To nie jest pytanie "czy", ale "kiedy". Jesteś tylko jedną wtyczką od $0.

Czas od wycieku mojego klucza prywatnego do kradzieży: 27 minut.

123

Świetny przykład na to, jak każdy w końcu zostanie zhakowany / popełni błąd i dlaczego tak ważne jest przestrzeganie najlepszych praktyk, aby ograniczyć straty, gdy to się stanie.

zak.eth12 sie, 21:51

Jestem w kryptowalutach od ponad 10 lat i nigdy nie zostałem zhakowany. Idealny rekord OpSec.

Wczoraj, po raz pierwszy, mój portfel został opróżniony przez złośliwe rozszerzenie @cursor_ai.

Jeśli to mogło się zdarzyć mnie, może się zdarzyć i tobie. Oto pełne podsumowanie. 🧵👇

182

Wyobraź sobie, ile mógłby zarabiać dobry haker z Korei Północnej, który uciekł z reżimu, pracując w legalnej firmie zajmującej się bezpieczeństwem, dzieląc się wszystkimi swoimi procesami i sposobem myślenia.

ZachXBT13 sie, 20:54

1/ Nieujawnione źródło niedawno skompromitowało urządzenie pracownika IT z Korei Północnej, co dostarczyło informacji na temat tego, jak mały zespół pięciu pracowników IT operował z 30+ fałszywymi tożsamościami z rządowymi identyfikatorami i kupował konta na Upwork/LinkedIn, aby zdobyć prace deweloperskie w projektach.

303

1/11

Większość exploitów smart kontraktów zdarza się, gdy hakerzy łamią założenia, których deweloperzy nigdy nie testowali w sposób expliczny.

Inwarianty są twoją obroną: fundamentalne zasady, które MUSZĄ ZAWSZE obowiązywać, niezależnie od tego, jak użytkownicy wchodzą w interakcję z twoim kontraktem.

Oto jak ich używać, aby budować bezpieczniejsze protokoły 👇

1,05K

Użytkownik jacob Φ udostępnił ponownie

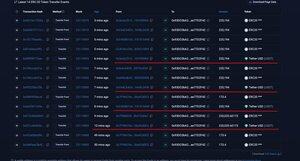

Użytkownik stracił 880 tys. dolarów z powodu zanieczyszczenia adresu…

4×220 tys. dolarów wysłane z różnych portfeli do fałszywego odpowiednika, myśląc, że transfer utknął.

Użyj tych prostych zasad:

1. Używaj książki adresowej (białej listy)!

2. Używaj narzędzi takich jak @web3_antivirus

3. Najlepiej używaj @Rabby_io

4,73K

Użytkownik jacob Φ udostępnił ponownie

Nasz manifest w odpowiedzi na Prezydencką Grupę Roboczą ds. Aktywów Cyfrowych:

Biały Dom dał nam plan na rozwój DeFi, spełniając jednocześnie wymagania regulatorów. Dla finansów opartych na inteligentnych kontraktach zaleca, aby twórcy „rozważyli wprowadzenie zatrzymań awaryjnych i wyłączników obwodowych na wypadek nieprzewidzianych problemów z inteligentnymi kontraktami.”

Dokładnie to zbudowaliśmy w Phylax.

Tradycyjne finanse mają zabezpieczenia: oficerów ryzyka, wyłączniki obwodowe i biura zgodności.

Istnieją, aby zapobiec temu, by zły dzień stał się katastrofą.

Długo przed tym raportem dostrzegliśmy kierunek, w którym zmierzają sprawy. DeFi potrzebuje równoważnych zabezpieczeń, aby zapewnić bezpieczeństwo. Muszą być jednak zdecentralizowane, przejrzyste i programowalne. DeFi nie mogłoby się rozwijać bez programowalnego zarządzania ryzykiem. Narzędzia nie istniały, więc je zbudowaliśmy.

Muszą być:

• zdecentralizowane, aby użytkownicy nie musieli ufać stronie trzeciej, która może zawieść, narażając ich bezpieczeństwo

• przejrzyste, aby były audytowalne, a tym samym godne zaufania

• programowalne, aby mogły być używane do zapobiegania szerokiemu zakresowi problemów z bezpieczeństwem, lub, jak mówi administracja, aby można było napisać „[jakikolwiek] wyłącznik obwodowy dla [jakichkolwiek] nieprzewidzianych problemów z inteligentnymi kontraktami.”

Credible Layer pozwala deweloperom pisać asercje: zasady oparte na inteligentnych kontraktach, które definiują, jak ich protokoły muszą się zachowywać. Te asercje są egzekwowane przez samą sieć. Jeśli transakcja narusza zasadę, jest blokowana zanim dotrze do łańcucha.

Środki pozostają bezpieczne. Inwarianty pozostają nienaruszone.

Brak cofnięć. Brak scentralizowanych przełączników. Brak kompromisów.

Asercje są przejrzyste, kompozytowe i działają na łańcuchu. Mogą być weryfikowane. Mogą być testowane. Nie wymagają aktualizacji protokołu ani głosów w sprawie zarządzania. I nie opierają się na zaufaniu.

Nie czekaliśmy, aż regulatorzy opiszą tę przyszłość. Przewidzieliśmy ją. I zbudowaliśmy infrastrukturę, aby stawić jej czoła.

Przekaz jest prosty: Jeśli budujesz w DeFi, zasady regulacyjne są tutaj.

Phylax daje Ci narzędzia, aby je spełnić, nie rezygnując z zasad i gwarancji, które czynią Twój produkt wyjątkowym.

3,13K

Najlepsze

Ranking

Ulubione

Trendy onchain

Trendy na X

Niedawne największe finansowanie

Najbardziej godne uwagi